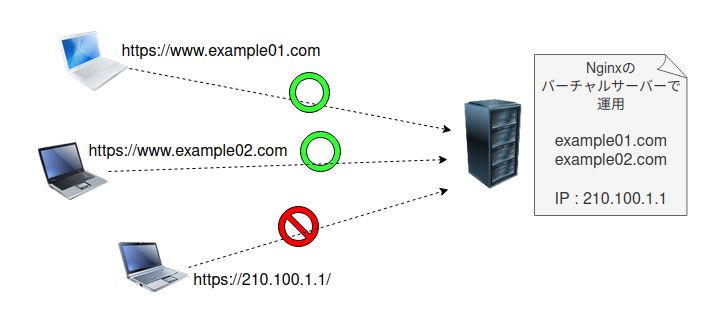

Nginxにバーチャルサーバーの設定をすると複数のドメインのサイトを1台のウェブサーバーで運用することができます。ただDNSでの名前解決をせずIPを直指定してウェブサーバーにアクセスすることもできてしまうので、これを防ぐ方法です。ベストな方法ではないのかもしれませんので、参考程度に見てください。

ドメインが example01.com と example02.com である2つのサイトを運用しているサーバー(IPアドレスは 210.100.1.1 )の例です。

この場合のNginxのconfファイルは以下のように設定をします。

server {

listen 80;

server_name www.dummy.com;

:

location / {

return 444;

}

}

server {

listen 80;

server_name www.example01.com;

return 301 https://$host$request_uri;

}

server {

listen 80;

server_name www.example02.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl;

server_name www.dummy.com;

ssl_certificate ・・

ssl_certificate_key ・・

location / {

return 444;

}

:

}

server {

listen 443 ssl;

server_name www.example01.com;

ssl_certificate ・・

ssl_certificate_key ・・

:

}

server {

listen 443 ssl;

server_name www.example02.com;

ssl_certificate ・・

ssl_certificate_key ・・

:

}

example01.com と example02.com のドメイン以外にダミーのドメイン www.dummy.com の設定をします。ダミードメインは example01.com と example02.com より先に記載しておきます。これはリクエストがどのバーチャルサーバーにも合致しない際にダミードメインがデフォルトサーバーとして振る舞うためです。デフォルトサーバーはlistenディレクティブにdefault_serverパラメータで明示的に指定できるのですが、今回は記載順で対応しました。

ダミードメインのlocationディレクティブには return 444 を設定します。このリターンコードはNginx独自のものでウェブブラウザとの切断になります。

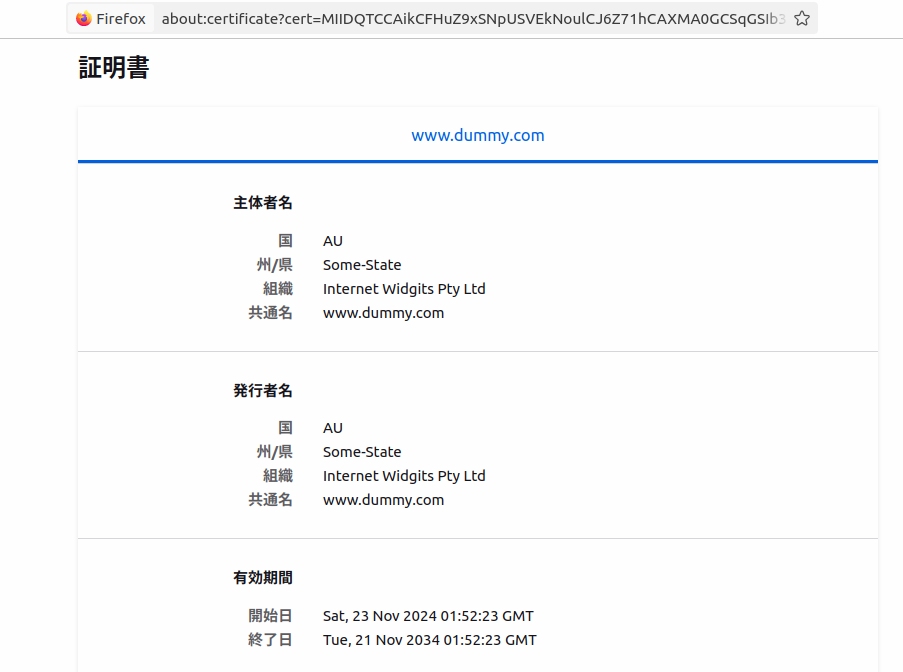

HTTPSのダミードメインの部分ですが証明書の記載が必要です。これを記載しないとコンフィグチェック nginx -t でエラーになってしまいます。ですが証明書などはないので ssl_certificate と ssl_certificate_key には自己署名証明書(オレオレ証明書)を設定しました。

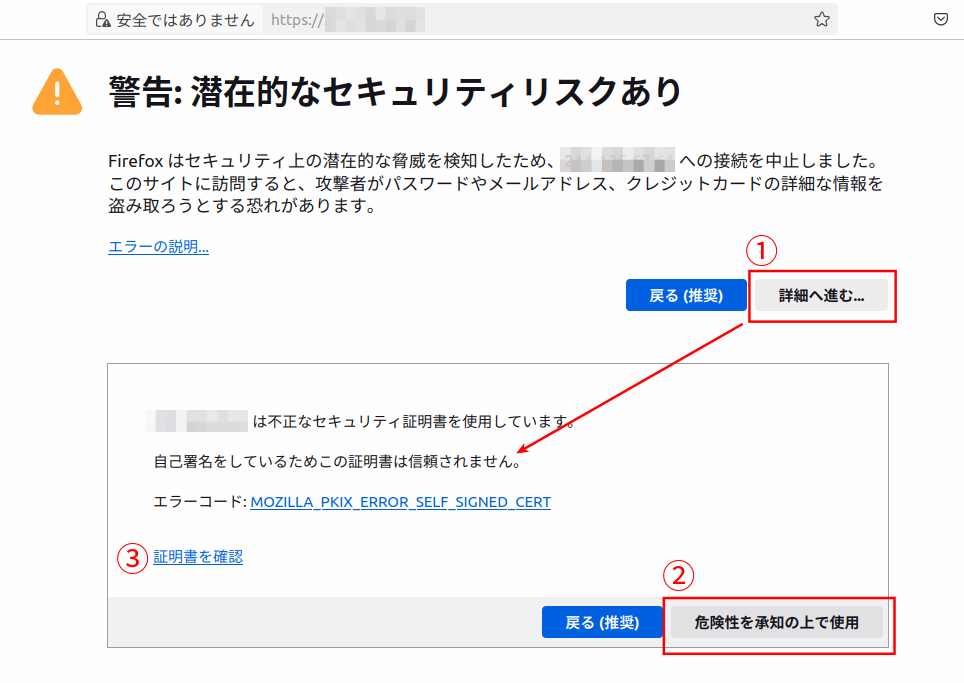

この設定で実際に直IPを指定してFirefoxでウェブサイトにアクセスしてみると「警告:潜在的なセキュリティリスクあり」と表示されます。

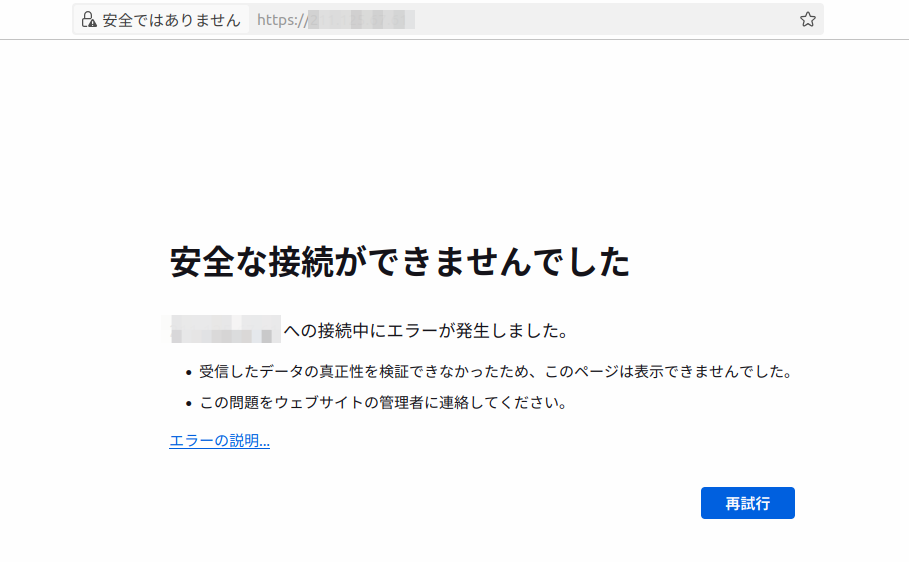

①詳細へ進む.. を押下すると「自己署名をしているためこの証明書は信頼されません」と表示されます。さらに、②危険性を承知の上で使用 を押下すると該当のサイトのページに遷移するのですが、locationディレクティブには return 444 を設定しているのでサーバーとの通信は切断されます。そのため「安全な接続ができませんでした」の画面になります。

なお先ほどの警告の画面で ③証明書を確認 を押下すると証明書の確認ができます。自己署名証明書なのでコモンネームが www.dummy.com のものとなっています。

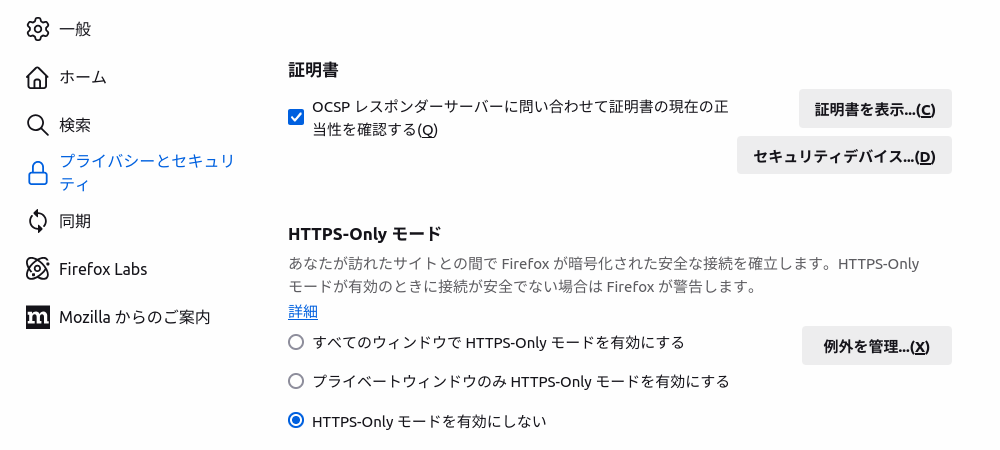

Firefoxの場合ですが、サーバー証明書のエラー例外は設定から「プライバシーとセキュリティ」→「証明書を表示..」で確認できます。

Let’s Encryptのサーバー証明書を使っている場合の話となりますが、今回のNginxのconfファイルの設定だと certbot renew コマンドが失敗します。バーチャルサーバーの設定の影響で失敗するのかはわかりません。単一ドメインで certbot renew を実行すれば成功するのでやり方を書いておきます。

/etc/letsencrypt/renewal 配下には各ドメインのconfファイルがあるかと思います。このうち証明書を更新するほうはそのままで、更新しないほうのconfファイルをリネームします。この作業はroot権限が必要です。example01.com を更新する場合です。

変更前

example01.com.conf

example02.com.conf

変更後

example01.com.conf

example02.com.conf.bk

Nginxのconfファイルですがバーチャルサーバーの設定を全部なくします。example01.com を更新する場合です。

server {

listen 80;

server_name www.example01.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl;

server_name www.example01.com;

ssl_certificate ・・

ssl_certificate_key ・・

:

}

Nginxでconfファイルのリロードを行ってから certbot renew をすれば、うまくいきます。証明書の更新が終わったら、もとに戻しておきましょう。